External Exposure

Erkennung des im Internet sichtbaren digitalen Fußabdrucks.

Vorteile der External Exposure

- Überblick des im Internet erkennbaren digitalen Fußabdrucks.

- Übersicht offener Ports und erkannter Dienste.

- Grundlage für die Bewertung der externen Angriffsfläche.

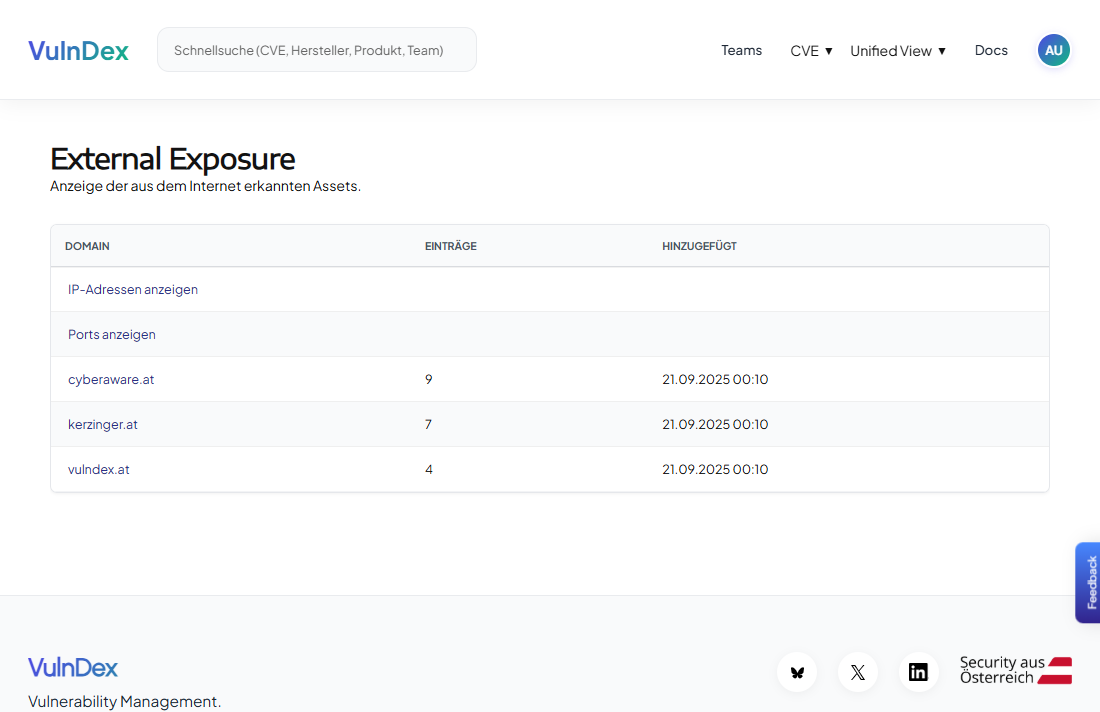

Übersicht des öffentlich erkennbaren digitalen Fußabdrucks

Öffentlich erkennbare Systeme werden erfasst und Produkten, Services oder Teams zugeordnet. So können exponierte Bereiche gezielt überprüft und weiter analysiert werden.

Ermittlung externer Systeme

Domains, IP-Adressen und erreichbare Ports werden ermittelt und in einer Übersicht zusammengeführt. So ist sichtbar, welche Systeme öffentlich erreichbar sind.

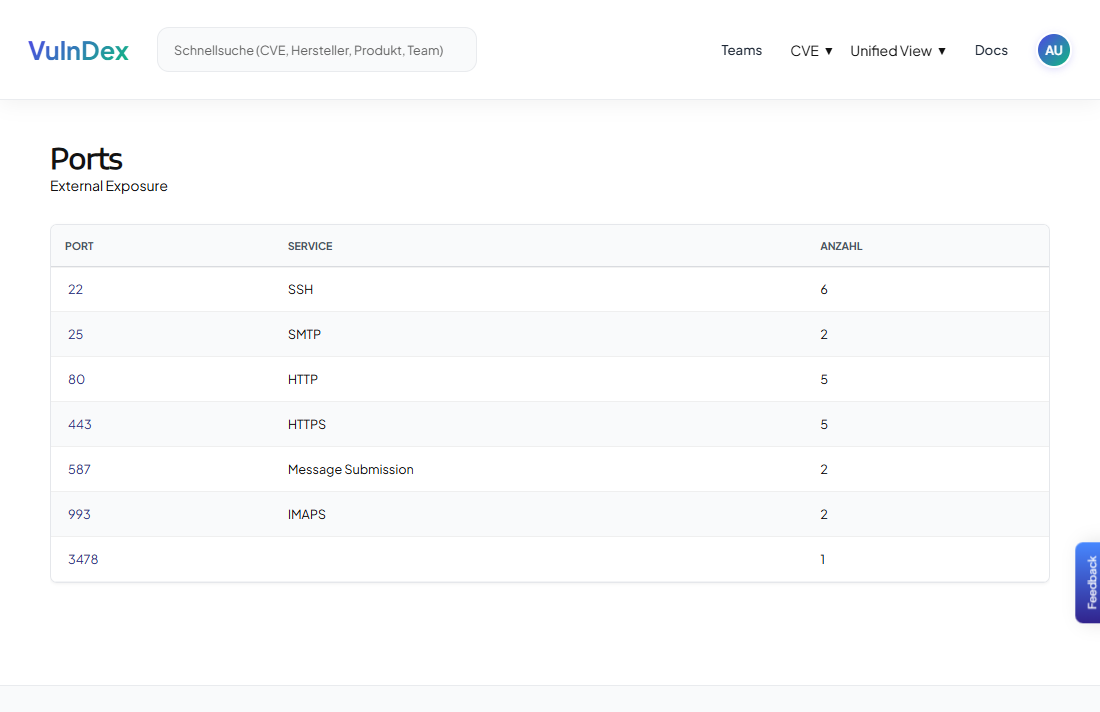

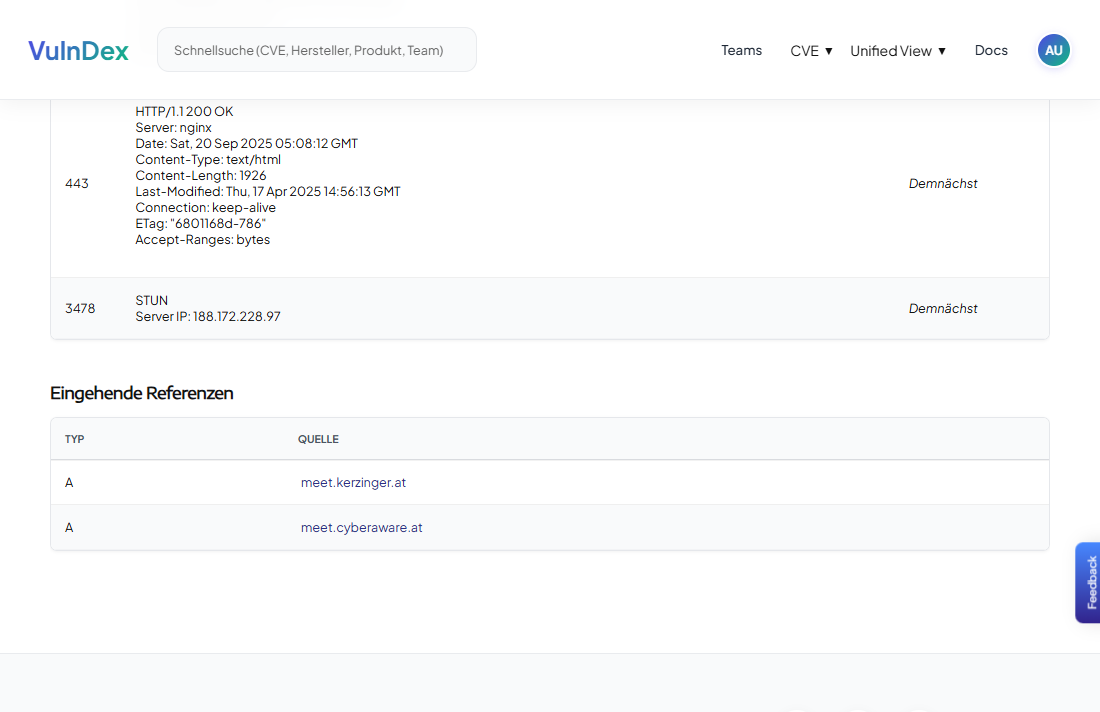

Technische Analyse

Offene Ports und zugehörige Dienste werden je System erfasst. So ist ersichtlich, welche Technologien oder Services nach außen exponiert sind.

Zuordnung zu Teams

Erkannte Systeme können regelbasiert direkt einem Team, Service oder Produkt zugeordnet werden.

Attack Surface Management

Die ermittelten Systeme stellen eine Übersicht der extern erkennbaren Infrastruktur dar und bilden die Grundlage für das zukünftige Attack Surface Management.

Gemeinsam mehr schaffen!

Erhalten Sie einen Überblick über öffentlich erreichbare Systeme und deren technische Ausprägung im Kontext Ihrer Teams.

Security aus Österreich

- Souveräne Cloud‑Architektur

Betrieb auf Servern in Österreich mit europäischen Partnern - Datenschutz nach europäischen Standards

Verantwortungsvoller Umgang mit personenbezogenen Daten - Zertifizierte Cyber Security aus Österreich

Nachweis gemäß Cyber Trust Austria® Standard Label

Demo vereinbaren

Sehen Sie, wie VulnDex Sie im Umgang mit Schwachstellen unterstützt.